Social engineers

Содержание:

- Тактика 4. Спуфинг (подмена) телефонного номера

- Приманки

- What is Social Manipulation and Social Exploitation

- What is social engineering

- Как защититься?

- Почему мошенники любят использовать социальную инженерию

- Тактика 6. Использование доверия к социальным платформам

- Полный перебор (Брутфорс)

- Методы социальной инженерии

- How can you prevent attacks?

- Обратная социальная инженерия

- Social engineering attack techniques

- Как осуществляется социальная инженерия?

- Google Drive collaboration scam

- Как работают социальные инженеры?

- Что такое социальная инженерия?

- Телефонный звонок из широко известной фирмы

- Что называют социальной инженерией?

- Фишинг

Тактика 4. Спуфинг (подмена) телефонного номера

Преступники часто используют спуфинг телефонных номеров, что помогает им подменить номер звонящего абонента. Например, злоумышленник может сидеть у себя в квартире и звонить интересующему его лицу, однако на определителе номера отобразится принадлежащий компании номер, что создаст иллюзию того, что мошенник звонит, используя корпоративный номер.

Разумеется, ничего не подозревающие сотрудники в большинстве случаев передадут конфиденциальную информацию, включая пароли, звонящему лицу, если идентификатор абонента принадлежит их компании. Такой подход также помогает преступникам избежать отслеживания, так как если перезвонить на этот номер, вы будете переадресованы на внутреннюю линию компании.

Приманки

В ходе таких атак преступники используют против своих жертв качества их характера, чаще всего — жадность и желание легкой наживы. Злоумышленник заманивает жертву в ловушку, обещая золотые горы, однако в итоге человек теряет контроль над своими учетными данными или система оказывается инфицированной вредоносным ПО.

Попасть в такую ловушку намного легче, чем кажется на первый взгляд. Приманки могут быть двух видов – физическая приманка и интернет-приманка. В первом случае преступник использует инфицированный флеш-накопитель, оставив его на видном месте. После того, как жертва подключает флешку к офисному или домашнему компьютеру, происходит автоматическая установка вредоносной программы, разрушающей компьютерную систему.

В случае с онлайн-вариантом пользователь загружает вредоносное ПО с интернет-сайта. Чтобы заставить вас загрузить файл, используются разные методы – сообщения электронной почты, фейковый интернет-сайт или рекламные объявления, направляющие на вредоносный сайт.

What is Social Manipulation and Social Exploitation

Let’s begin by discussing the psychological aspects of social engineering. Social engineering is rooted in social manipulation and social exploitation and largely relies on the underlying condition of humans to trust other people and believe that they are being earnest and have no bad intentions. In everyday life, people don’t necessarily have the need to not trust other people, or not take their word for granted.

Social engineering is about psychological manipulation, and it’s based on people either willingly, or unknowingly, performing a certain action. It most often taps into human’s primal emotions such as fear, urgency, or greed in order to get their targets to quickly comply with their requests.

The innate desire of people to believe what they see is real, and people are who they seem to be or say that they are is used as leverage. That is why, in order to fight social engineering, the first thing you need is a dash of disbelief. No need to go overboard and start suspecting everyone around you – most people are still good people! But remember, social engineering is based on the idea that you don’t know it exists or that you could encounter it, and are urged to act upon it without delay.

Social engineering is the term used for a broad range of malicious activities accomplished through human interactions. It uses psychological manipulation to trick users into making security mistakes or giving away sensitive information.

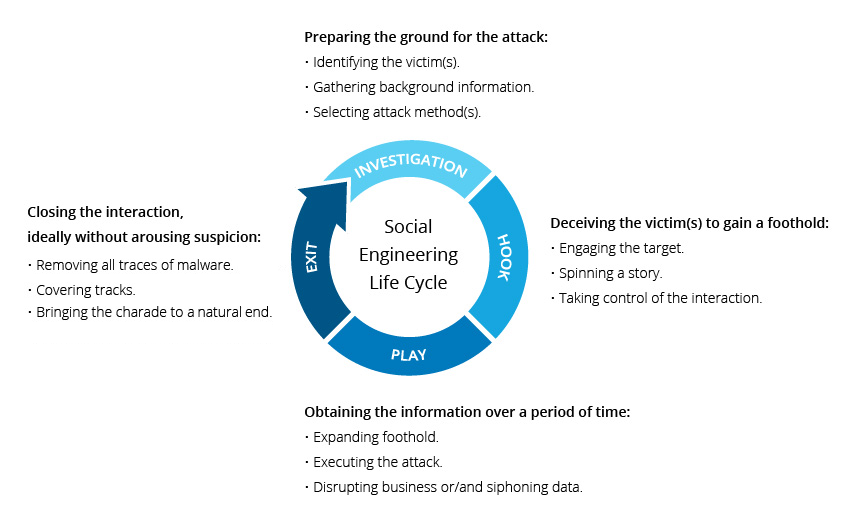

Social engineering attacks happen in one or more steps. A perpetrator first investigates the intended victim to gather necessary background information, such as potential points of entry and weak security protocols, needed to proceed with the attack. Then, the attacker moves to gain the victim’s trust and provide stimuli for subsequent actions that break security practices, such as revealing sensitive information or granting access to critical resources.

Social Engineering Attack Lifecycle

What makes social engineering especially dangerous is that it relies on human error, rather than vulnerabilities in software and operating systems. Mistakes made by legitimate users are much less predictable, making them harder to identify and thwart than a malware-based intrusion.

Как защититься?

Если вы не хотите стать очередной жертвой социальных инженеров, рекомендуем соблюдать следующие правила защиты:

Сохраняйте скептицизм и бдительность

Всегда обращайте внимание на отправителя писем и адрес сайта, где собираетесь ввести какие-то личные данные

Если это почта на домене крупной организации, удостоверьтесь, что домен именно такой и в нём нет опечаток

Если есть сомнения — свяжитесь с техподдержкой или представителем организации по официальным каналам.

Не работайте с важной информацией на глазах у посторонних людей. Мошенники могут использовать так называемый плечевой серфинг — вид социальной инженерии, когда кража информации происходит через плечо жертвы — подглядыванием.

Не переходите на подозрительные сайты и не скачивайте сомнительные файлы, ведь один из самых лучших помощников социальной инженерии — любопытство.

Не используйте один и тот же пароль для доступа к внешним и корпоративным (рабочим) ресурсам.

Установите антивирус — во всех крупных антивирусах есть встроенная проверка на вредоносные ресурсы.

Ознакомьтесь с политикой конфиденциальности вашей компании

Все сотрудники должны быть проинструктированы о том, как вести себя с посетителями и что делать при обнаружении незаконного проникновения.

И читайте наши статьи по «Безопасности, где ведущие специалисты REG.RU деляться с вами полезными советами.

⌘⌘⌘

Надеемся, что наш пост поможет вам защитить себя от мошенников. Мы всегда готовы поделиться полезным опытом!

И подписывайтесь на рассылку нашего блога — впереди много полезных статей!

Почему мошенники любят использовать социальную инженерию

Причина проста – мошенники, манипулируя людьми, участвующими в социальной жизни посредством компьютерных сетей, собирают информацию об интересующих их лицах и используют эту информацию для получения исключительно собственной выгоды. Мошенников, которые специализируются в этой области, называют еще социальными хакерами.

Хотя для простых людей сами манипуляции могут представляться как исключительная забота только о них, без какой-либо видимой выгоды для мошенников, манипулирующих людьми. В этом как раз и состоит особенность манипуляции, прямо словами известной песенки из популярного в свое время кинофильма «Приключения Буратино»: «Для дурака не нужен нож, ему с три короба соврешь, и делай с ним что хошь!»

Лиса Алиса, Буратино и кот Базилио из кинофильма «Приключения Буратино»

Можно выделить распространенный способ воздействия на человека из области социальной инженерии, который активно используют мошенники. Первым делом – «втереться» в доверие к человеку. После этого практически сразу «огорошить» его неожиданной информацией или новостью, весьма похожей на правду.

Чтобы потенциальная жертва не успела опомниться, мошенники зачастую требуют от нее принятия быстрых решений и поспешных действий. И делают все возможное, чтобы потенциальная жертва мошенничества оказалась в условиях, когда взвешенные, продуманные решения принимать нет времени.

Тут тоже уместно вспомнить сакраментальную фразу из старого классического фильма «Бриллиантовая рука»: «Шеф, все пропало! Гипс снимают! Клиент уезжает! А-а-а!». В общем, некогда тут думать, нужно действовать здесь и сейчас, основываясь ТОЛЬКО на имеющейся информации, не более того.

«Шеф, все пропало! Гипс снимают! Клиент уезжает! А-а-а!» (из фильма «Бриллиантовая рука»).

Такими «фишками», заставляющими людей действовать немедленно и решительно, может служить, например, «липовая» информация о снятии денег с банковской карты.

Также это может быть «липовый» запрос на изменение пароля доступа к личному кабинету жертвы, откуда можно будет уже без участия владельца распорядиться деньгами или какими-то данными.

Бывает так, что жертве «приносят» информацию о якобы случившейся трагедии с родными и близкими. Могут применяться иные подобные весьма неожиданные приемы, приводящие жертву в состояние немедленной готовности к действиям. Главная цель для мошенника состоит в том, чтобы жертва оставалась «с горячей головой», а не в состоянии холодного, неподвластного чужой воле разума.

Социальная инженерия как раз призвана разрабатывать подобные приемы. Конечно, ее основная цель не есть мошенничество. Но тут все обстоит примерно так же, как, например, с атомной энергией, которая может служить источником энергии, а может вызывать катастрофические разрушения. Смотря кто и с какими целями, будет применять достижения науки, в нашем случае – разработки в социологии.

Что же интересует тех, кто на практике применяет социальную инженерию, но не во благо, а во зло? Сведения, которые запрашивают мошенники (все-таки так и будем их называть, другого эпитета они не заслуживают), отличаются в зависимости от способа мошенничества. По большей части информация касается

- паролей,

- реквизитов банка и банковской карты или

- информации для входа в онлайн банк, чтобы получить в первую очередь финансовую информацию. Ибо просто «лирика» мошенников мало интересует, деньги жертвы – вот их главная цель.

Многие пользователи интернета, вероятно, на своем опыте уже знакомы с социальной инженерией и, к сожалению, далеко не с самой лучшей ее стороны. Приведем далее некоторые из «классических» приемов мошенников, которые используют методы воздействия из социальной инженерии.

Тактика 6. Использование доверия к социальным платформам

Ни для кого не секрет, что сайты Facebook, Myspace и LinkedIn представляют собой чрезвычайно популярные социальные сети. Согласно исследованию экспертов, люди склонны доверять таким платформам. Недавний инцидент с целевым фишингом, направленным на пользователей LinkedIn, подтверждает эту теорию.

Таким образом, многие пользователи будут доверять электронному письму, если в нем будет утверждаться, что оно пришло от Facebook. Частым приемом является утверждение, что соцсеть проводит техническое обслуживание, вам надо «нажать здесь», чтобы обновить информацию. Именно поэтому специалисты рекомендуют сотрудникам предприятий вводить веб-адреса вручную, чтобы избежать фишинговых ссылок.

Также стоит иметь в виду, что сайты в очень редких случаях направляют пользователям запрос на изменение пароля или обновление учетной записи.

Полный перебор (Брутфорс)

Брутфорс атака включает в себя хакера с расширенным набором инструментов, созданных для проникновения в систему безопасности с использованием вычисленного пароля путем получения всех возможных комбинаций символов. Атака путем перебора подразумевает, что злоумышленник запускает список слов (из словаря) в надежде найти совпадение с паролем пользователя.

Более того, существуют алгоритмы хеширования, которые берут этот пароль и преобразуют его в хеш, чтобы сделать его еще более сложной для догадки.

Например, ранее записанный пароль можно хэшировать на d734516b1518646398c1e2eefa2dfe99. Это добавляет еще более серьезный уровень безопасности к паролю. Мы рассмотрим методы безопасности более подробно позже.

Методы социальной инженерии

Техники и приемы социальной инженерии основаны на ошибках и отклонениях поведения, мышления и восприятия. В основном они перешли в пользование манипуляторов из богатого арсенала спецслужб. Хитрость, игра на слабостях и психологии – все это и многое другое используется для получения от человека необходимой информации. Можно назвать базовые методы социнженерии «на все времена»:

- спешка, создание дефицита времени, чтобы лишить оппонента времени на размышление и проверку данных;

- провоцирование и ирония (с то же целью);

- подозрительность и безразличие (чтобы у оппонента появилось желание оправдываться).

Мошенники, использующие методы СИ, постоянно их совершенствуют. Самая популярная схема обмана на сегодня носит имя фишинг (от англ. «рыбная ловля»). Это практика отправления электронных сообщений с целью выудить необходимые данные. Другие известные техники, которые применяет социальная инженерия: троянский конь (когда эксплуатируются алчность и любопытство объекта), перевоплощение или кви про кво (обманщик выдает себя за другого человека), претекстинг (разговор по подготовленному сценарию).

How can you prevent attacks?

We’ve pulled together some resources to help you defend against social engineering attacks. A good place to start is ensure you have all levels of defense in depth in place. Keep reading below to find out how you can make yourself a hard target, get additional content for yourself and your users and stay up to date with social engineering in the news via our blog.

- Start with a baseline phishing security test to assess your organization’s baseline Phish-prone percentage

- Step users through interactive, new-school security awareness training

- Run frequent simulated social engineering tests to keep users on their toes with security top of mind

Обратная социальная инженерия

Так называется вид атаки, при котором жертва сама обращается к злоумышленнику и предоставляет ему нужные сведения. Это может достигаться несколькими путями:

- Внедрение особого ПО. Поначалу программа или система работает исправно, но потом происходит сбой, требующий вмешательства специалиста. Конечно, ситуация подстроена таким образом, чтобы тем специалистом, к которому обратятся за помощью, оказался социальный хакер. Налаживая работу ПО, мошенник производит необходимые для взлома манипуляции. Иногда нужная информация добывается не непосредственной работой с компьютером, а через общение с пользователем, который ради скорейшей починки оборудования готов сообщить мастеру любую конфиденциальную информацию. В дальнейшем, когда взлом обнаруживается, социальный инженер за маской помощника может оставаться вне всякого подозрения, что делает социальную инженерию очень выгодным инструментом.

- Реклама. Злоумышленники могут рекламировать свои услуги как компьютерных мастеров или других специалистов. Жертва обращается к взломщику сама, а преступник не только работает технически, но и выуживает информацию через общение со своим клиентом.

- Помощь. Социальный инженер может умышленно оказаться в числе тех, к кому обратятся за помощью в случае сбоя, а иногда мошенник заранее производит какую-то манипуляцию, которая вынудит жертву искать помощника. В этом случае хакер предстает в положительной роли, а атакованный остается благодарным за оказанную услугу.

Social engineering attack techniques

Social engineering attacks come in many different forms and can be performed anywhere where human interaction is involved. The following are the five most common forms of digital social engineering assaults.

Baiting

As its name implies, baiting attacks use a false promise to pique a victim’s greed or curiosity. They lure users into a trap that steals their personal information or inflicts their systems with malware.

The most reviled form of baiting uses physical media to disperse malware. For example, attackers leave the bait—typically malware-infected flash drives—in conspicuous areas where potential victims are certain to see them (e.g., bathrooms, elevators, the parking lot of a targeted company). The bait has an authentic look to it, such as a label presenting it as the company’s payroll list.

Victims pick up the bait out of curiosity and insert it into a work or home computer, resulting in automatic malware installation on the system.

Baiting scams don’t necessarily have to be carried out in the physical world. Online forms of baiting consist of enticing ads that lead to malicious sites or that encourage users to download a malware-infected application.

Scareware

Scareware involves victims being bombarded with false alarms and fictitious threats. Users are deceived to think their system is infected with malware, prompting them to install software that has no real benefit (other than for the perpetrator) or is malware itself. Scareware is also referred to as deception software, rogue scanner software and fraudware.

A common scareware example is the legitimate-looking popup banners appearing in your browser while surfing the web, displaying such text such as, “Your computer may be infected with harmful spyware programs.” It either offers to install the tool (often malware-infected) for you, or will direct you to a malicious site where your computer becomes infected.

Pretexting

Here an attacker obtains information through a series of cleverly crafted lies. The scam is often initiated by a perpetrator pretending to need sensitive information from a victim so as to perform a critical task.

The attacker usually starts by establishing trust with their victim by impersonating co-workers, police, bank and tax officials, or other persons who have right-to-know authority. The pretexter asks questions that are ostensibly required to confirm the victim’s identity, through which they gather important personal data.

All sorts of pertinent information and records is gathered using this scam, such as social security numbers, personal addresses and phone numbers, phone records, staff vacation dates, bank records and even security information related to a physical plant.

Phishing

Given that identical, or near-identical, messages are sent to all users in phishing campaigns, detecting and blocking them are much easier for mail servers having access to threat sharing platforms.

Spear phishing

This is a more targeted version of the phishing scam whereby an attacker chooses specific individuals or enterprises. They then tailor their messages based on characteristics, job positions, and contacts belonging to their victims to make their attack less conspicuous. Spear phishing requires much more effort on behalf of the perpetrator and may take weeks and months to pull off. They’re much harder to detect and have better success rates if done skillfully.

See how Imperva Web Application Firewall can help you with social engineering attacks.

Request demo

Learn more

Как осуществляется социальная инженерия?

Даже несмотря на то, что алгоритмы шифрования становятся еще сложнее и безопаснее, использование социальной инженерии по-прежнему эффективны, как никогда.

Социальный инженер обычно собирает информацию о вас, чтобы иметь возможность доступа к вашим онлайн-аккаунтам и другим защищенным ресурсам.

Обычно злоумышленник заставляет жертву добровольно разглашать личную информацию посредством психологических манипуляций. Самое страшное в том, что эта информация не обязательно должна исходить от вас, просто кто-то, кто знает.

Социальные инженеры играют на неуверенности, небрежности и невежестве людей, чтобы заставить их разглашать жизненно важную информацию. В эпоху, когда удаленная поддержка широко используется, организации чаще сталкиваются с подобными взломами из-за неизбежной человеческой ошибки.

Любой может стать жертвой социальной инженерии, что еще страшнее, что вас могут взломать, даже не зная!

Google Drive collaboration scam

In late 2020, a novel but simple social engineering scam emerged that exploited Google Drive’s notification system.

The fraud begins with the creation of a document containing malicious links to a phishing site. The scammer then tags their target in a comment on the document, asking the person to collaborate.

If the scam works, the victim will view the document, read the comments, and feel flattered at they’re being asked to collaborate. Then, the victim will click one of the malicious links, visit the phishing site, and enter their login credentials or other personal data.

But like all social engineering attacks, the Google Drive collaboration scam plays on the victim’s emotions: in this case, the pride and generosity we might feel when called upon for help.

Want to see a screenshot of a similar attack? We breakdown a spear phishing attack in which the attacker impersonates Microsoft Teams. Check it out here.

Как работают социальные инженеры?

В фильме «Поймай меня, если сможешь», снятом по одноименной книге, рассказывается о событиях из жизни реального человека, Фрэнка Абигнейла. Сейчас он является экспертом по документарной безопасности, но в середине ХХ века Абигнейл подделывал чеки и в течение пяти лет виртуозно скрывался от полиции, легко перевоплощаясь в разных людей от пилота до врача. Такое поведение, уловки и тонкая психологическая игра – яркий пример социальной инженерии.

Если для достижения своих целей Фрэнку Абигнейлу приходилось лично контактировать с людьми, используя психологические уловки и актерское мастерство, то сегодня злоумышленники добывают информацию дистанционно, с помощью Интернета и сотовой связи. На уловки хакеров попадаются и обыкновенные компьютерные пользователи, и работники крупных компаний, хорошо разбирающиеся в вопросах информационной безопасности. Главная опасность состоит в том, что жертва сообщает необходимую информацию добровольно, даже не подозревая о том, что своими действиями помогает преступнику.

Манипулирование мыслями и действиями становится возможным из-за когнитивных искажений – отклонений в нашем восприятии, мышлении и поведении. Эти ошибки могут быть вызваны стереотипами, эмоциональным или моральным состоянием, влиянием социума, отклонениями в работе головного мозга. Под воздействием одного или нескольких факторов происходит сбой на этапе анализа полученной информации, в результате чего мы можем составить нелогичное суждение, неправильно интерпретировать события или предпринять иррациональные действия. Зная о таких особенностях работы человеческого мышления, социальные инженеры создают ситуации, в которых жертва наверняка совершит нужное действие, и, как показывает практика, когнитивные искажения оказываются сильнее нас.

Что такое социальная инженерия?

Под термином социальная инженерия (СИ) подразумеваются сразу несколько понятий. Первое относится к социологии и обозначает совокупность методов, изменяющих человеческое поведение, обеспечивающих контроль над окружающими, их действиями. Эти подходы ориентированы на изменение организационных структур, так как самым уязвимым местом любой системы является человеческий фактор.

В каком-то роде социальная инженерия – это наука, а в сфере информационной безопасности под термином подразумевается незаконный метод получения информации. На сегодняшний день известными приемами пользуются мошенники, пытаясь добраться до «лакомого куска» – конфиденциальной или ценной информации. В начале 21 века понятие было популяризировано, хотя методы для сбора фактов и манипуляции людьми были известны задолго до века компьютерной эры.

Чем занимается социальная инженерия?

Методология управленческой деятельности может быть использована не только в корыстных целях (для мошенничества и хакерства). Социальная инженерия в жизни применяется для решения проблем на производстве, в сфере общественного взаимодействия. Конструируя различные ситуации, специалисты в этой области предугадывают возможные ошибки и варианты поведения людей. Деятельность включает в себя такие процедуры, как:

- анализ объекта деятельности;

- оценка его состояния в настоящем и будущем;

- разработка проекта нового состояния объекта;

- прогнозирование вариантов развития внутренней и внешней среды;

- реализация плана.

Как наука, социнженерия развивается по нескольким направлениям: занимается строительством социальных институтов (здравоохранения, образования и пр.), формированием региональных и местных сообществ, целевых групп и команд, строительство организаций. Социальную действительность можно изменить, пользуясь методами предвидения и прогнозирования, планирования и программирования.

Телефонный звонок из широко известной фирмы

Процесс, похожий на нигерийский вариант, может происходить по следующему сценарию. Вы получаете телефонный звонок от кого-то, утверждающего, что он из фирмы Microsoft или какой-либо другой компании, что на слуху. Он сообщает, что компания отслеживает вирус или другое вредоносное программное обеспечение. И в настоящее время такой зловред как раз находится на вашем компьютере или смартфоне.

Далее он просит вас посетить конкретную веб-страницу. Если вы согласитесь получить подобную “помощь” в борьбе с несуществующей угрозой, и перейдете по указанному интернет-адресу. Оттуда вам нужно будет загрузить программное обеспечение. И эта программа, загруженная вами же, позволит мошенникам получить удаленный доступ к вашему смартфону или компьютеру.

Например, благодаря установке одной из предложенных программ TeamViewer или Ammyy на ваш компьютер и с вашей же помощью, ваш телефонный собеседник, он же якобы «благодетель» и радетель за чистоту вашего компьютера, получит удаленный доступ к вашему компьютеру, причем, откуда угодно и когда угодно.

Сами по себе программы TeamViewer или Ammyy хорошие, потому что позволяют пользователю получить удаленный доступ к своему компьютеру из любой точки в мире. Заметьте, к СВОЕМУ компьютеру, а не к ЧУЖОМУ компьютеру! Но в руках мошенников такие программы опасны, ибо с их помощью они могут распоряжаться ЧУЖИМ компьютером, как своим собственным.

Допустим, что пользователь установил ту программу, что ему посоветовал телефонный собеседник якобы из известной компании. После этого мошенник прокручивает массу бесполезной и никому не нужной информации на экране пользователя

Ровно также «наперсточники» отвлекают внимание зазевавшегося прохожего разными бесполезными действиями и пустыми разговорами

Одновременно с этим «прокручиванием» отвлекающих «картинок», незаметно в фоновом режиме мошенники, оснащенные программой доступа к чужому компьютеру, запускают на том компьютере программное обеспечение для кейлоггинга. Далее запущенная в фоновом режиме программа будет транслировать «куда надо» все нажатия на клавиши клавиатуры компьютера. А значит, все вводимые логины и пароли станут известны злоумышленникам, им даже не придется у вас их «выпытывать» и выспрашивать.

Для ускорения процесса доступа к вашим деньгам, мошенники наверняка даже сами попросят вас войти в свой личный кабинет интернет-банка. Им это нужно, чтобы, во-первых, считать логин и пароль с клавиш компьютера в процессе их ввода вами. И во-вторых, чтобы им наглядно можно было бы убедиться, что ваши логин и пароль работают и позволяют заходить в вашу систему онлайн банкинга. Следом уже с другого компьютера, прямо скажем, безо всякого предупреждения для вас, мошенники самостоятельно зайдут в личный кабинет жертвы, чтобы теперь «правильно» распорядиться чужими деньгами.

Или другой вариант. Мошенник звонит по телефону, представляется сотрудником банка, уверенно называет ваше имя, отчество и спрашивает: «Вы уверены, что ваша банковская карта не потеряна? Срочно проверьте, где она находится». Далее этот якобы сотрудник банка будет говорить про блокировку вашей карты или что-то подобное. А для разблокировки карты вам нужно будет срочно назвать мошеннику все ее реквизиты. В итоге, вы не успеете положить трубку телефона, как все деньги с карты будут списаны.

Вообще, способов телефонного мошенничества с использованием социальной инженерии огромное множество. И появляются чуть ли не ежечасно новые приемы и методы.

«Передо мной лежит Ваша заявка на изменение логина доступа к Вашему личному кабинету – сообщите, пожалуйста, Ваш прежний логин и пароль!»

«С Вашей карты только что была переведена такая-то сумма в Китай в оплату за такой-то товар. Мы немедленно блокировали операцию, но с одновременной блокировкой карты. Давайте разблокируем Вашу карту. Какой у нее номер?»

Всего не перечислишь, ибо подобных фраз, рассчитанных на «быстрые реагирования со стороны потенциальной жертвы, существует великое множество…

Что называют социальной инженерией?

Сам по себе термин – социологический и обозначает совокупность подходов к созданию таких условий, при которых возможно управлять человеческим поведением. В той или иной степени приемы социальной инженерии используются людьми с древнейших времен. В Древней Греции и Древнем Риме очень ценились ораторы, обладающие особым искусством убеждения, таких людей привлекали к участию в дипломатических переговорах. Деятельность спецслужб также во многом строится на приемах социальной инженерии, а XX век и вовсе изобилует примерами того, каких результатов можно достичь при умелом манипулировании человеческим сознанием и поведением. Пионерами социальной инженерии в том виде, в котором она существует сегодня, считаются телефонные мошенники, появившиеся в 70-е годы прошлого века, а в область информационных технологий эта наука пришла благодаря бывшему хакеру Кевину Митнику, который сейчас является консультантом по информационной безопасности и пишет книги о своем пути социального инженера.

В сфере киберпреступности социальной инженерией называют приемы и техники, которые злоумышленники используют для получения нужных данных или для побуждения жертвы к совершению нужных действий. Как говорил Кевин Митник, наиболее уязвимое место в любой системе безопасности – человек, и киберпреступники хорошо знают это. Социальные инженеры – хорошие психологи, они мастерски находят подход к конкретному человеку, легко втираются в доверие, идут на всяческие уловки и хитрости – и все это с целью получить конфиденциальную информацию.

Фишинг

Это форма взлома, когда злоумышленник пытается украсть учетные данные пользователя, делая поддельные замены страниц входа в систему. Как правило, злоумышленник отправляет вредоносное электронное письмо пользователю, выступающему в качестве надежного источника, такого как банк или веб-сайт социальной сети, обычно со ссылкой для ввода учетных данных.

Ссылки обычно выглядят как законные сайты, но при ближайшем рассмотрении выявляется, что они не правы.

Например, фишинговая ссылка когда-то использовала paypai.com для того, чтобы обмануть пользователей Paypal и предоставить им свои данные для входа.

Типичный формат электронной почты для фишинга.